2024年7月国家动态政策、安全事件及其防范

发布时间:2024-08-02

一、 国家安全动态、政策和法规

定期了解国家安全动态、政策和法规,以及相关行业规范标准,有助于完善单位自身的信息安全管理体系。以下是2024年7月份国家新发布的法规政策以及行业相关动态:

1.1 “工业和信息化部 中央网络安全和信息化委员会办公室 国家发展和改革委员会 国家标准化管理委员会关于印发国家人工智能产业综合标准化体系建设指南(2024版)的通知

发布来源:中华人民共和国工业和信息化部网站发布时间:2024-07-03

发布链接:

https://www.cac.gov.cn/2024-07/03/c_1721686809220407.htm

内容概要:

各省、自治区、直辖市及新疆生产建设兵团工业和信息化主管部门、网信办、发展改革委、市场监管局(厅、委),有关行业协会、标准化技术组织、标准化专业机构:

为深入贯彻落实党中央、国务院决策部署,加强人工智能标准化工作系统谋划,工业和信息化部、中央网络安全和信息化委员会办公室、国家发展和改革委员会、国家标准化管理委员会组织编制了《国家人工智能产业综合标准化体系建设指南(2024版)》

附件内容详情请看链接:

https://www.cac.gov.cn/2024-07/03/c_1721686809220407.htm

1.2 工业和信息化部办公厅 中央网信办秘书局关于开展“网络去NAT”专项工作 进一步深化IPv6部署应用的通知

发布来源:工业和信息化部网站发布时间:2024-07-12

发布链接:

https://www.cac.gov.cn/2024-07/12/c_1722465579522988.htm

内容概要:

各省、自治区、直辖市通信管理局,各省、自治区、直辖市及新疆生产建设兵团工业和信息化主管部门、党委网信办,中国电信集团有限公司、中国移动通信集团有限公司、中国联合网络通信集团有限公司,各相关企业:

IPv4到IPv4网络地址转换(NAT44)设备是将少量公网IPv4地址转换为较多的私网IPv4地址的网络设备。为加快IPv6规模部署和流量提升,根据《关于加快推进互联网协议第六版(IPv6)规模部署和应用工作的通知》《工业和信息化部等八部门关于推进IPv6技术演进和应用创新发展的实施意见》部署,现就开展“网络去NAT”专项工作,进一步深化IPv6部署应用有关事项通知如下:

一、细化工作方案,有序实现网络升级。基础电信企业要认真摸排NAT44设备部署应用情况并建立NAT44设备信息台账,制定“网络去NAT”工作方案和时间表,有序推进全网NAT44设备使用规模逐步降低。工业和信息化部、中央网信办将组织选取部分区域开展“网络去NAT”试点,到2025年7月底前实现试点区域基础电信企业NAT44设备总容量停止增长,主要移动互联网应用(APP)固网侧IPv6流量占比不低于70%。

二、紧抓关键环节,持续拓宽IPv6通路。基础电信企业要增加IPv6互联网专线产品供给,新增互联网专线默认开通IPv6功能。要加快实施家庭网关IPv6地址前缀二次分发功能升级。到2024年底,基础电信企业自有环境固定宽带用户IPv6连通率不低于80%。终端设备制造企业要严格落实无线电发射设备型号核准有关通知要求。各省(区、市)有关部门要推动属地终端设备制造企业加快存量家庭无线路由器IPv6功能升级。

三、深化应用改造,主动引导流量迁移。互联网企业要深化应用服务IPv6升级改造,优化放量引流策略,实现注册、登录、使用全链条支持IPv6,提升固网环境下IPv6流量占比。内容分发网络(CDN)运营企业要推动边缘节点、核心节点等各层级支持IPv6,提升用户加速、业务调度和内容回源等IPv6流量占比。云服务企业要优化产品业务逻辑,向用户提供服务时默认启用IPv6功能。

四、强化运行维护,确保网络安全稳定。基础电信企业、互联网企业要科学合理推进“网络去NAT”专项工作,进一步强化网络日常运行维护管理,加强重要指标监测。针对开展IPv6升级改造的网络系统,要持续强化网络安全防护管理,定期开展风险评估,做好重要系统网络安全风险监测预警和应急处置。对于影响范围较大的设备升级、配置变更、服务变动,要制定预案,加强关键节点性能监测,保障网络安全稳定运行。

五、加强督促评测,促进工作实效落地。基础电信企业集团公司要对开展“网络去NAT”试点工作的子(分)公司给予必要政策倾斜和资金保障。要不断丰富监测技术手段,构建监测体系,按月开展分省基础电信企业自有环境固定宽带用户IPv6连通率、移动互联网应用(APP)固网侧IPv6流量占比、内容分发网络(CDN)IPv6流量占比(附件2)等指标统计。工业和信息化部、中央网信办将适时组织公布相关监测结果。各省(区、市)通信管理局、工业和信息化主管部门要强化行业管理,加强工作指导。各省级网信办要督促互联网企业加强协同,合力推动“网络去NAT”目标完成。

基础电信企业应于2024年7月底前将工作方案及信息台账报送至工业和信息化部(信息通信发展司)和中央网信办(信息化发展局),后续每年6月底和12月底前报送有关工作进展。

1.3 通过云计算服务安全评估的云平台

发布来源:中国网信网发布时间:2024-07-12

发布链接:

https://www.cac.gov.cn/2024-07/12/c_1716156635946890.htm

内容概要:

由中国网信网公布的关于通过云计算服务安全评估的云平台检测结果清单,共80个云平台通过云计算服务安全评估。详细结果请看链接:

https://www.cac.gov.cn/2024-07/12/c_1716156635946890.htm

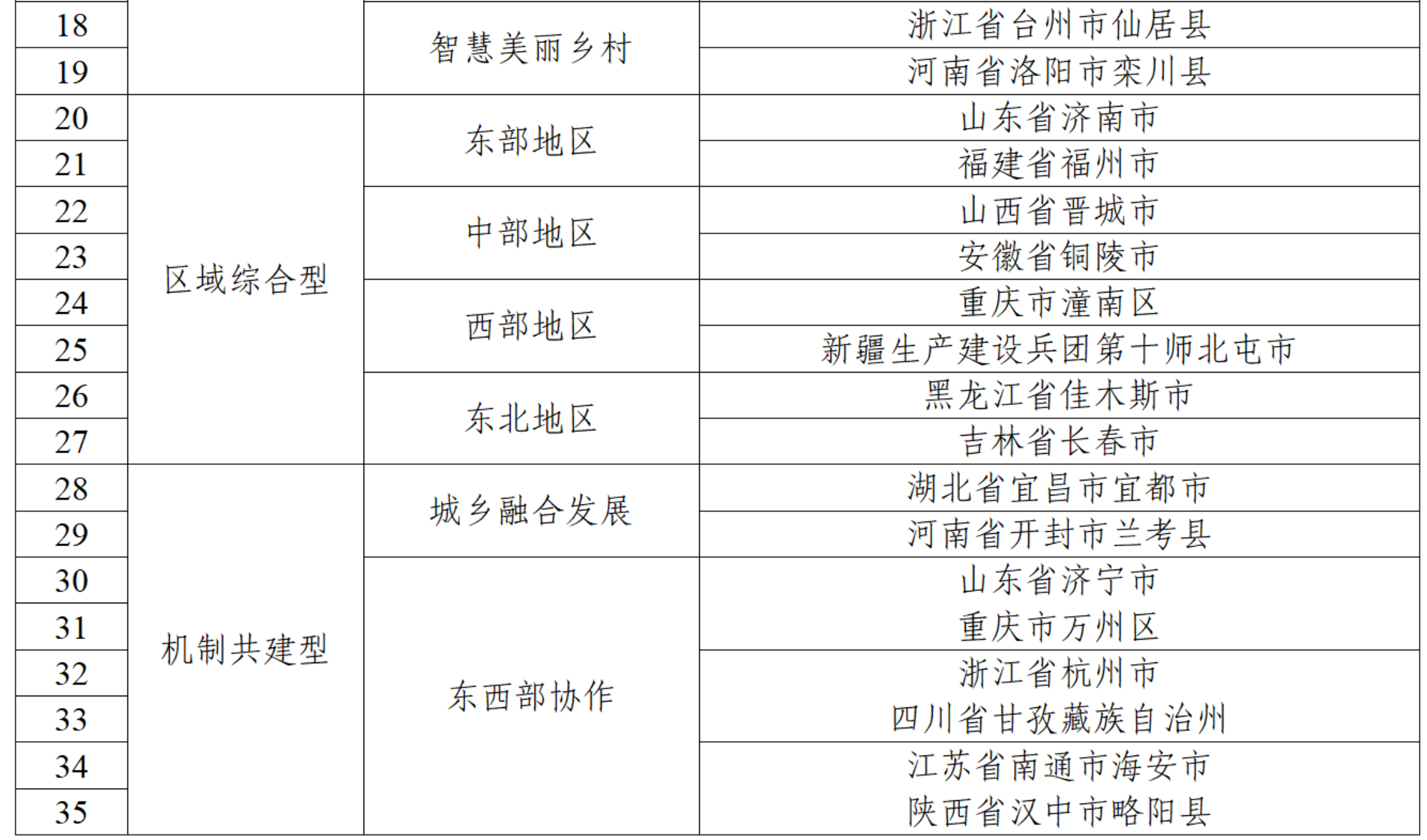

1.4 中央网信办等十一部门联合公布第二批国家数字乡村试点地区名单

发布来源:中国网信网发布时间:2024-07-25

发布链接:

https://www.cac.gov.cn/2024-07/25/c_1723590088545355.htm

内容概要:

近日,中央网信办、农业农村部、国家发展改革委、工业和信息化部、民政部、生态环境部、商务部、文化和旅游部、中国人民银行、市场监管总局、国家数据局联合印发通知,公布第二批国家数字乡村试点地区名单(附后),并对组织开展试点工作提出具体要求。

通知强调,各有关省(区、市)要认真学习运用“千万工程”经验,加强对试点工作的统筹协调、政策支持、工作指导和督促落实,推动试点各项目标任务落实落地。各试点地区要科学编制试点实施方案,明确可量化、可评估的试点目标,提出可操作、可落地的工作举措。

通知要求,各试点地区要认真落实试点工作主体责任,强化工作力量配备,加大资金、人才等各方面投入保障力度,防治“指尖上的形式主义”,不搞“形象工程”和重复建设,因地制宜、有力有效推动试点工作。

中央网信办将会同有关部门深入学习贯彻落实党的二十届三中全会精神,加强对试点地区的跟踪指导,进一步发挥数字乡村建设在推动城乡融合发展、促进强农惠农富农中的重要作用,扎实推动试点工作取得实效,为实现乡村全面振兴作出新的更大贡献。

1.5 公安部 国家互联网信息办公室关于《国家网络身份认证公共服务管理办法(征求意见稿)》公开征求意见的公告

发布来源:中国网信网发布时间:2024-07-26

发布链接:

https://www.cac.gov.cn/2024-07/26/c_1723675813897965.htm

内容概要:

为强化公民个人信息保护,推进并规范国家网络身份认证公共服务建设应用,加快实施网络可信身份战略,根据《中华人民共和国网络安全法》《中华人民共和国数据安全法》《中华人民共和国个人信息保护法》《中华人民共和国反电信网络诈骗法》等法律法规,公安部、国家互联网信息办公室等研究起草了《国家网络身份认证公共服务管理办法(征求意见稿)》,现向社会公开征求意见。公众可以通过以下途径和方式提出意见建议:

1.登录中华人民共和国司法部 中国政府法制信息网(www.moj.gov.cn、www.chinalaw.gov.cn),进入首页主菜单的“立法意见征集”栏目提出意见建议。

2.通过电子邮件将意见建议发送至:wajfzc@sina.com或zqyj@cac.gov.cn。

3.通过信函将意见建议寄至:北京市东城区东长安街14号公安部,邮编:100741,或北京市西城区车公庄大街11号国家互联网信息办公室,邮编:100044。来信请在信封上注明“国家网络身份认证公共服务管理办法征求意见”。

意见建议反馈截止时间为2024年8月25日。

附件内容详情请看链接:

https://www.cac.gov.cn/2024-07/26/c_1723675813897965.htm

二、 境内安全事件

汇总本月发生的重大安全事件,分析事件的发生原因、影响和对应解决方案,可提高对相应事件的应对能力,实现“防患于未然”。2.1 CrowdStrike大规模蓝屏事件

事件日期:2024-07-19事件概况:

2024年7月19日,由于美国网络安全公司CrowdStrike分发异常更新,导致其全球大量客户的Windows操作系统计算机和虚拟机设备出现故障,表现为显示蓝屏或恢复(Recovery)界面。该事件波及多个行业,造成众多服务中断。微软初步估计此次故障影响了全球近850万台设备。此事也被专家称为“历史上最严重的IT故障事件”。

众多行业受到冲击,如航空业、银行、酒店、医院、证券市场及广播电视;政府服务(如紧急电话号码和政府网站)亦受影响。电子支付和紧急服务也未能幸免。此事预计在全球范围内造成数十亿美元损失。

防范措施:

1、受影响设备需通过安全模式或Windows恢复环境于驱动程序文件夹%windir%\System32\drivers\CrowdStrike\下删除以C-00000291-开头的.sys配置文件以恢复正常。由于这一过程必须在每台机器上逐一完成,受影响的企业或需假以时日以恢复所有系统。

2、此外,部分微软用户发现将电脑重启约十五次后亦可解除问题,因为若电脑反复重启,CrowdStrike可能自行更新并在电脑崩溃前修复损坏文件。

3、CrowdStrike于UTC 05时27分发放内容更新,已下载更新的设备重启后将不受影响。下载地址如下:

https://www.crowdstrike.com/falcon-content-update-remediation-and-guidance-hub/

上一篇:2024年6月漏洞通告 下一篇:返回列表

返回列表